sentry监控与golang的使用

Sentry 是一个开源的非常强大的实时异常收集系统,可以为开发者的提供帮助、诊断,修复和优化其代码的性能的能力,可以用它来监控线上服务的健康状态,实时收集的异常堆栈信息可以帮助我们快速发现、定位和修复问题。

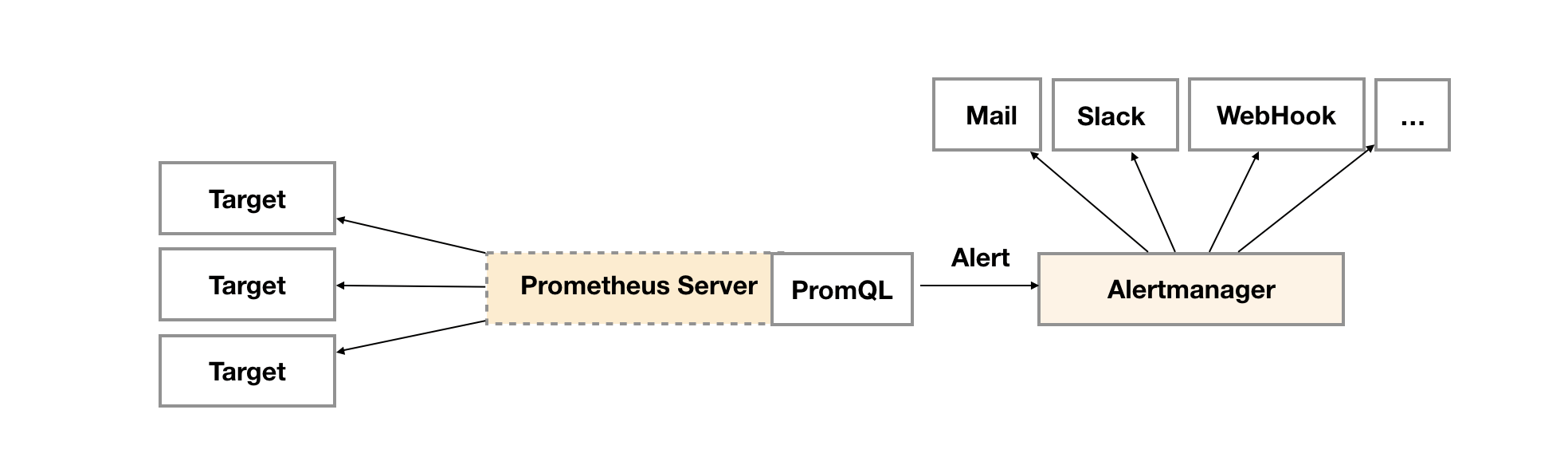

prometheus的alertmanager使用

告警能力在Prometheus的架构中被划分成两个独立的部分通过在Prometheus中定义AlertRule(告警规则),Prometheus会周期性的对告警规则进行计算,如果满足告警触发条件就会向Alertmanager发送告警信息。

prometheus监控golang

prometheus和grafana的安装和使用

传说地球上本没有火种,那时人类的生活非常困苦。普罗米修斯为了给人类造福,就冒着生命危险,从太阳神阿波罗那里去偷走了一个火种,给人类带来了光明,是一位让人敬仰的神。他因此而受到宙斯的处罚,被绑在高加索山,每日忍受风吹日晒和鹫鹰啄食,后被赫拉克勒斯救出。

glados每日签到并发送微信通知

通过Github Action自动定时运行checkin.py脚本,每日进行GLaDOS的签到,并发送通知到自己的微信上。

1. 准备工作

1.1 github action

通过Github Action自动定时运行

checkin.py脚本。登录GLaDOS后获取cookies。(简单获取方法:浏览器快捷键F12,打开调试窗口,点击“network”获取)

然后通过“Server酱”(http://sc.ftqq.com/3.version),自动发通知到微信上。

可以发送到自己的企业微信

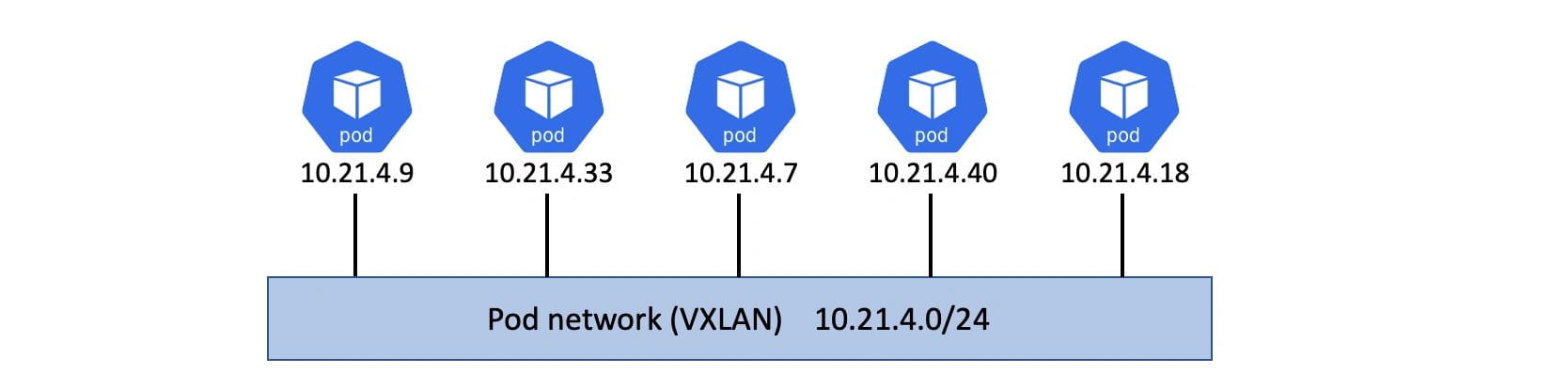

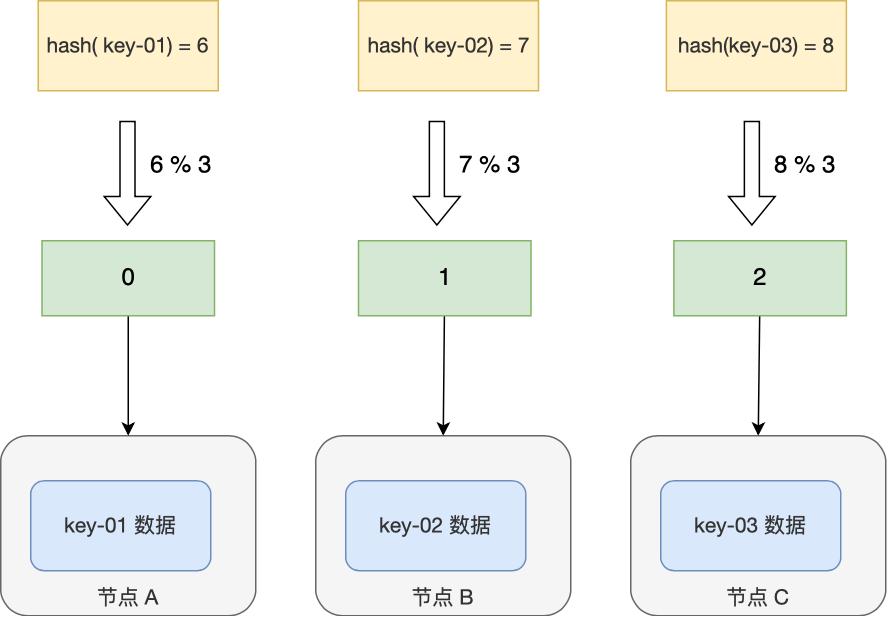

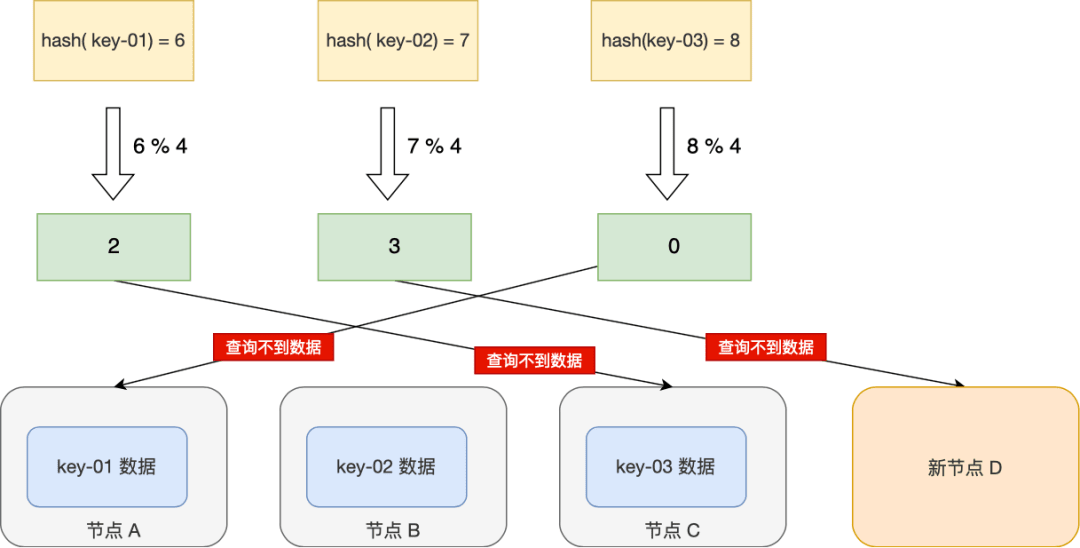

一致性hash算法和golang实现

redis分布式锁的实现

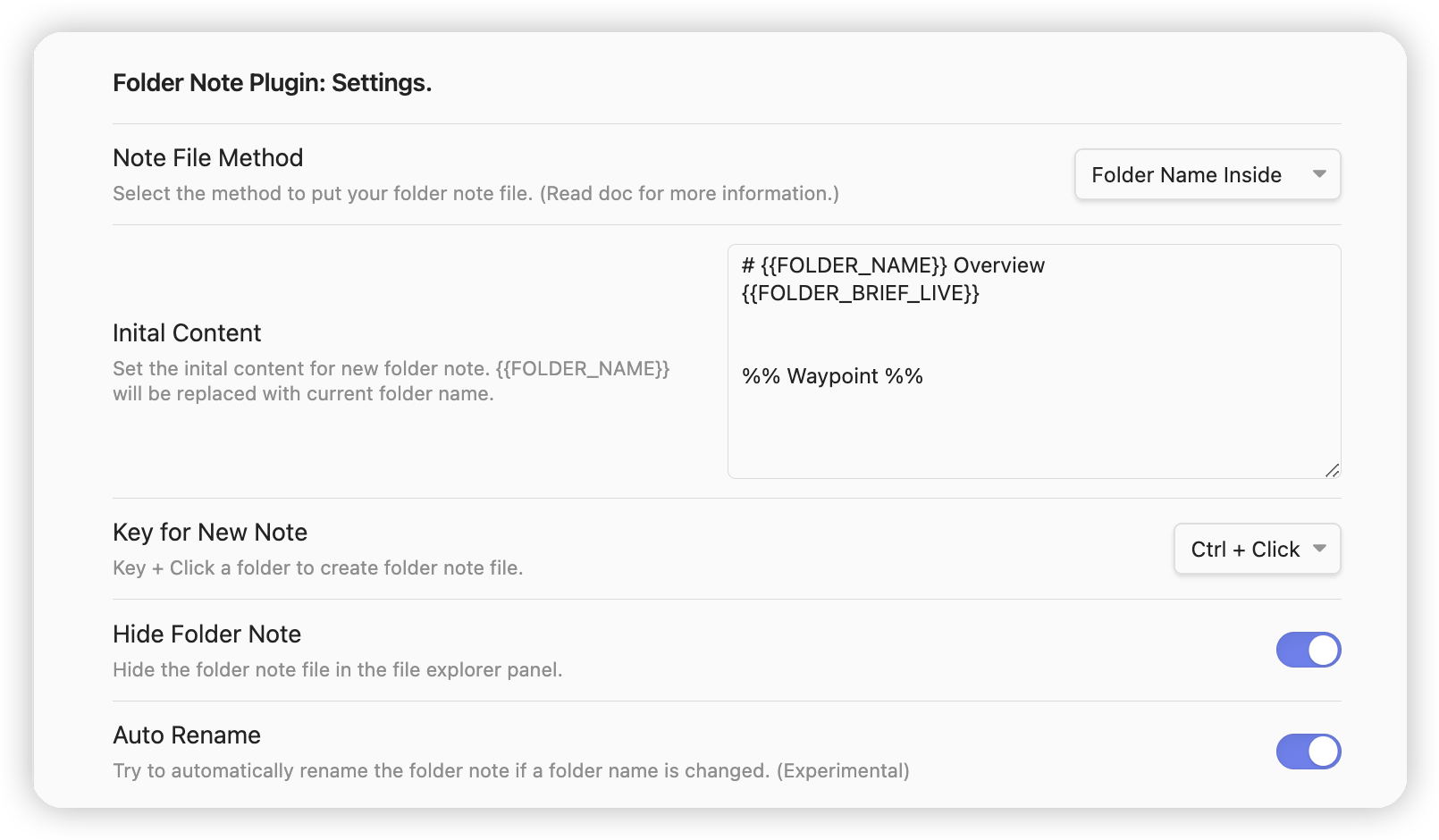

obsidian知识管理的配置

1. 文件夹

1.1 增加 icon

https://github.com/FlorianWoelki/obsidian-iconize

1.2 自动 index 并且添加链接信息

- https://github.com/IdreesInc/Waypoint (生成字体,有了双链)

- https://github.com/xpgo/obsidian-folder-note-plugin (生成同名文件)